@Sebastian:Ein Passwort ist nicht personenbezogen? […] Mit dem Passwort wird aber in der Regel der Schutz von personenbezogenen Daten (Mails, Bestellungen im Onlineverkauf, Zugang zu sozialen Netzwerken) gesichert und diese Sicherung muss dem Stand der Technik entsprechen.

Ich habe nie behauptet, dass ein Passwort kein schützenswertes Datum ist. Es ist jedoch imho kein personenbezogenes Datum.

@Sebastian:

Ich denke, Du wirst niemanden ernstzunehmenden finden, der im Klartext gespeicherte Passwörter als den Stand der Technik ansieht (und nebenbei: das BSI sollte in Deutschland eine Referenz sein, die man nicht ohne ein Wimpernzucken wegwischen sollte).

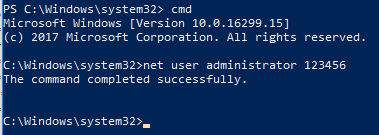

Befasse Dich bitte mal mit AD und lokalen Administratorkonten. Im AD sind die Passwörter im Klartext lesbar. Ist das jetzt sicher, nur weil am Ende die Passwörter auf der Platte verschlüsselt sind?

@Sebastian:

[…] von einer Firma verlinkt, die eben genau das getan hat: Passwörter im Klartext gespeichert. […]

Ja, aber das Speichern der Passwörter ist imho noch nicht die Straftat, sondern dass nach dem Login personenbezogene Daten abgegriffen werden konnten. Demnach ist der Zugriff auf die personenbezogenen Daten das Problem und nicht das Passwort. Und genau das habe ich oben immer behauptet.

@Sebastian:

Du meinst John the Ripper? Auf welchen Modus beziehst Du Dich? Brute-force mit Wordlist?

Zum Beispiel, aber auch Themen wie Pseudokollisionen.

@Sebastian:

[…] Passwortwechsel […]

Das ist schon länger … umstritten. Mittlerweile hat sich das sogar bis nach Deutschland herumgesprochen

Es wird keine Empfehlung mehr diesbezüglich gegeben, da man festgestellt hat, dass viele Benutzer Probleme mit sicheren Passwörtern hatten.

Aber genauso sicher ist, dass der Otto-Normal-Benutzer, wenn ein Angreifer einigermaßen schlau ist, nicht mitbekommt, dass sein Passwort abgegriffen wurde. Und damit ist genau die Forderung des BSIs („ediglich für den Fall, dass ein Passwort in fremde Hände geraten sein könnte, muss man sein Passwort gemäß BSI-Richtlinien noch ändern.“) dann ein Problem.

Ich empfehle die Verwendung eines Passwort-Safes, damit sind die Passwörter nicht schwach, wie es in dem Artikel von heise angesprochen wird und damit ist auch ein Passwortwechsel in regelmäßigen Abständen kein Problem.

@Sebastian

Ui, ganz steile These. Passwörter sollen immer gewechselt werden, damit die Diensteanbieter ihre Backends umbauen können?

Verstehe ich gerade nicht.

Du zitierst doch so gerne das BSI und andere (durchwegs sinnvolle deutsche Organisationen). Wenn nun keiner mehr einen Passwortwechsel machen soll, bleiben die Passwörter auf ewig gleich. Es ändern sich aber die sicheren Algorithmen. Das Standardwerk ist Dir sicher bekannt, wird auch jedes Jahr vom BSI überarbeitet. Wie bitte soll denn ein gehashtes Passwort auf ein anderes Hashverfahren gebracht werden? Erkläre mir das bitte mal.